حملات DDoS نوعی حمله هکری در سطح شبکه به منظور از کار انداختن سرور یا وب سایتی می باشند، که توسط تعدادی کامپیوتر متصل به شبکه

که در اختیارهکر قرار گرفته اند، با ارسال ترافیک سیل آسایی به سمت سرور مورد هدف، اقدام به ایجاد اختلال و از کار انداختن آن می کنند.

این حملات انواع متعددی دارند، که در این مقاله قصد داریم رایج ترین روش های انجام حملات DDoS را به شما معرفی کنیم.

انواع حملاتی که در این مقاله بررسی خواهیم کرد:

- حملات ICMP flood

- حملات SYN flood

- حملات UDP Flood

- حملات Smurf Attack

- حملات Ping of Death

- حملات DNS Flood

- حملات Slowloris

- حملات Fork Bomb

- حملات NTP Amplification

- حملات HTTP Flood

- حملات SNMP Reflection

- حملات DNS Amplification

- حملات Zero-day DDoS attacks

قبل از اینکه انواع رایج از حملات DDoS را معرفی کنیم، پیشنهاد می کنیم، مقاله حملات DDoS چیست را به منظور

کسب اطلاعات بیشتر در خصوص این حملات و درک بهتر از مباحث ارائه شده در این مقاله، مطالعه نمایید.

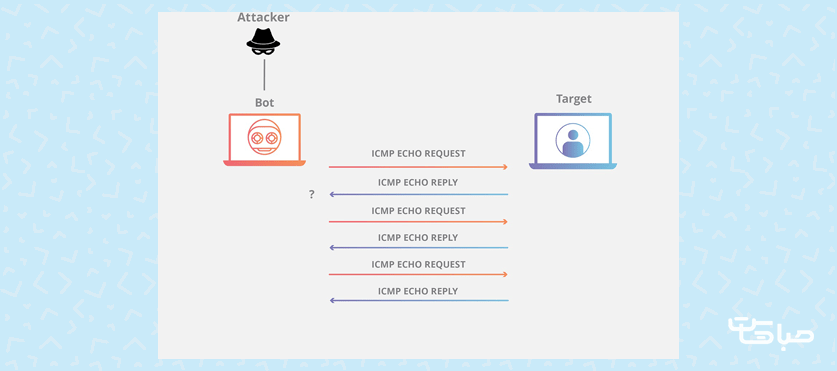

حملات ICMP flood

در این نوع از حملات DDoS، هکر با استفاده از ارسال پیام هایی از نوع Ping تحت پروتکل ICMP سرور هدف را مورد حمله قرار می دهد. به این

حملات Ping Flood Attack نیز گفته می شود، حملات DDoS از نوع سیل آسا هستند، بنابراین هکر با ارسال تعداد زیادی پیام پینگ، به سرور

مورد هدف، ظرفیت پردازش و پاسخگویی آن را تکمیل می کند.

علاوه بر این، پهنای باند آن نیز به اتمام می رسد، و در نهایت سرور دچار اختلال در پردازش و منابع

پهنای باند می گردد و از دسترس خارج می شود.

حملات SYN flood

در این نوع حملات، حمله از طریق ارسال درخواست های اتصال جعلی به سرور هدف و درگیر کردن منابع سرور رخ می دهد. بدین صورت که

هکر با استفاده از ارسال تعداد زیادی بسته TCP/SYN با فرستنده های جعلی سرور را درگیر درخواست های اتصال زیادی می کند.

وقتی سرور بسته ACK برای دریافت پاسخ فرستنده ارسال می کند، با توجه به جعلی بودن فرستنده ها، پاسخی دریافت نمی کند. در نتیجه

منابع سرور درگیر درخواست های اتصال نیمه باز بدون پاسخ می ماند تا جایی که امکان پاسخگویی به درخواست های عادی را نخواهد داشت.

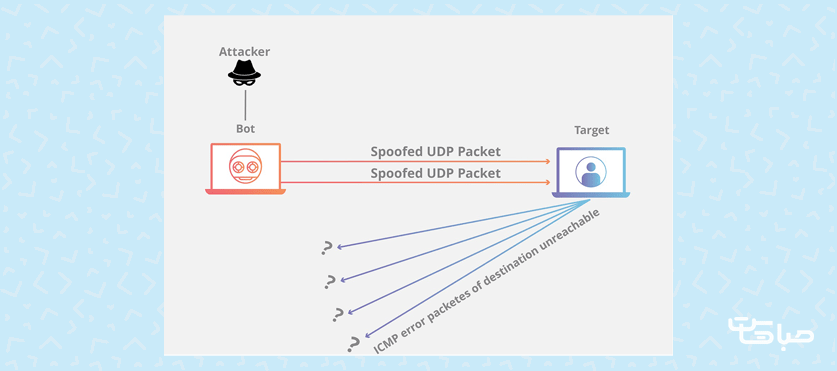

حملات UDP Flood

یکی دیگر از حملات DDoS با روش UDP Flood است، که در این روش هکر از بسته های IP شامل دیتاگرام یو دی پی به منظور قرار دادن

پورت های مختلف بر روی یک سرور مورد هدف استفاده می کند، در این روش، تعداد زیادی پورت تصادفی از طریق بسته های ICMP به سرور

ارسال می گردد، سرور مداوم در حال بررسی پورت های درخواست شده قرار می گیرد، که در نتیجه منابع سرور درگیر پاسخگویی به این

درخواست ها می شوند، و توانایی پاسخگویی به درخواست های واقعی را نخواهند داشت، در این حملات هکر ها می توانند

از IP های با source ip تغییر یافته استفاده کنند تا شناسایی ip اصلی دشوار گردد.

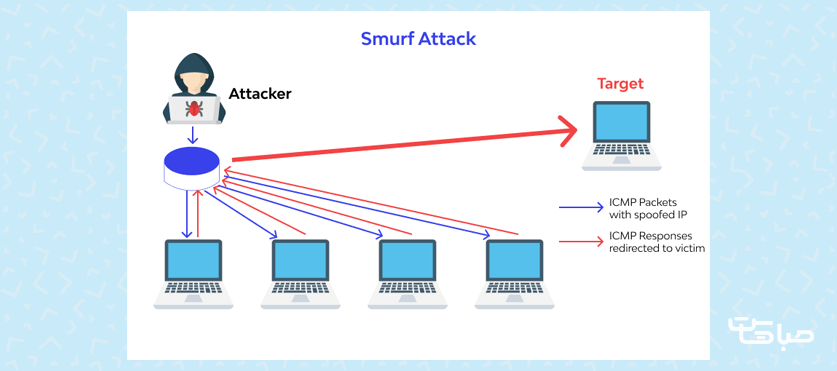

حملات Smurf Attack

یکی از حملات قدیمی DDoS می باشد، که در روش Smurf با استفاده از ارسال حجم زیادی از بسته های ICMP به سمت سرور هدف، پهنای باند

آن کاملاً درگیر شده و تکمیل می گردد. بدین صورت سرور علاوه بر تکمیل پهنای باند، منابع زیادی را در راستای پاسخگویی به درخواست ها به هدر خواهد داد.

این روش تا حدودی قدیمی شده و استفاده نمی گردد.

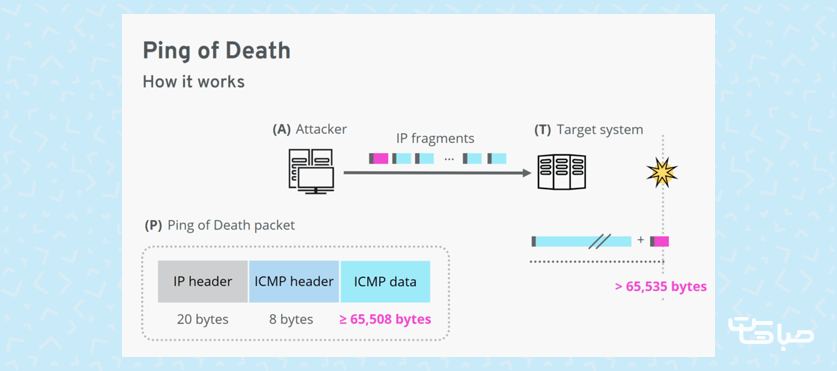

حملات Ping of Death

در این روش، بسته های ICMP با وزن مشخصی به سمت سرور هدف ارسال می شوند. این بسته های می توانند ناقص بوده و یا بسیار بزرگ باشند، که در

هر دو حالت سرور درگیر پاسخگویی این درخواست ها شده، و با سرریز حافظه و کمبود منابع مواجه خواهد شد.

با توجه به اینکه تمامی درخواست ها از یک IP ارسال می شوند، اگر بر روی سرور فایروال نصب شده باشد، به سرعت آی پی آن مسدود خواهد شد.

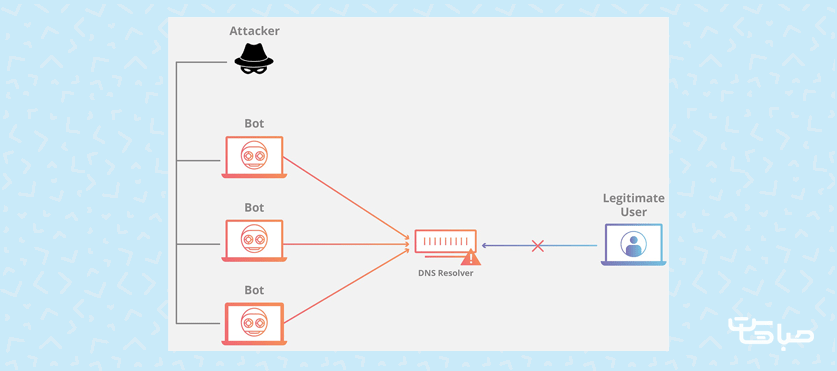

حملات DNS Flood

حملات DNS Flood با حمله به سمت DNS Resolver هدف رخ می دهند. هکر ها با ارسال حجم بالایی از درخواست ها به سمت DNS Resolver

منابع سرویس دهنده DNS را درگیر می کنند و توانایی پاسخگویی آن را می گیرند. این حمله با استفاده از اسکریپت ها و ابزار های آماده انجام می شود.

بنابراین به این نتیجه خواهیم رسید، که هکر ها همزمان با افزایش سرعت و پهنای باند اینترنت، توانایی حمله به مراکز و سازمان های بزرگ

را نیز پیدا کرده اند و می توانند کل یک سرویس دهنده دی ان اس را از کار بیاندازند. بنابراین وقتی DNS کار نکند، تمامی وب سایت های

متصل به آن نیز از دسترس خارج خواهند شد.

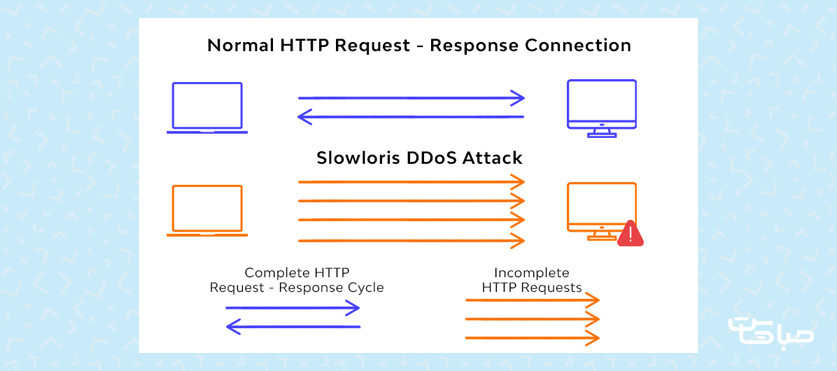

حملات Slowloris

Slowloris، حملاتی بسیار هدفمند می باشند، که این امکان را به وب سرور می دهد، یک سرور را بدون تحت تاثیر قرار گرفتن سایر پورت ها و سرویس ها

از کار بیاندازد. در این روش تعداد زیادی کانکشن باز توسط ابزار Slowloris ایجاد می شود، که به طور مداوم هدر های HTTP زیادی را ارسال می کند اما

هیچوقت آن ها را تکمیل نمی کند. بنابراین سرور با حجم بالایی اتصال تقلبی درگیر می شود، و در نتیجه توانایی پاسخگویی به درخواست های واقعی را از دست می دهد.

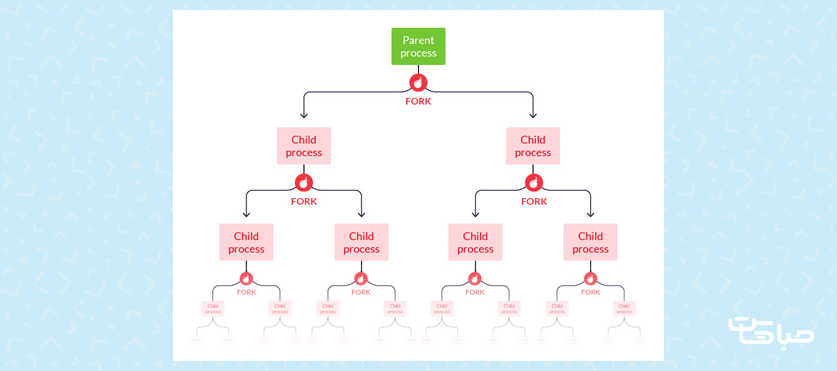

حملات Fork Bomb

حمله به روش Fork Bomb به این صورت می باشد که پردازشی به صورت والد، شروع به تولید پردازش های child کند. به این معنی که، پردازشی

می تواند پردازش های دیگر را باز کند و همینطور ادامه پیدا می کند، تا زمانی که تمام منابع پردازشی سرور درگیر و کند شود.

در نهایت سرور کرش کرده و از دسترس خارج خواهد شد. البته در این حملات پس از ریستارت، سرور مجدد در دسترس قرار خواهد گرفت.

بنابراین هکر ها می توانند با حملات دی داس به روش fork bomb در زمان کوتاهی و به سرعت یک سرور را مورد هدف قرار داده و از کار بیاندازند.

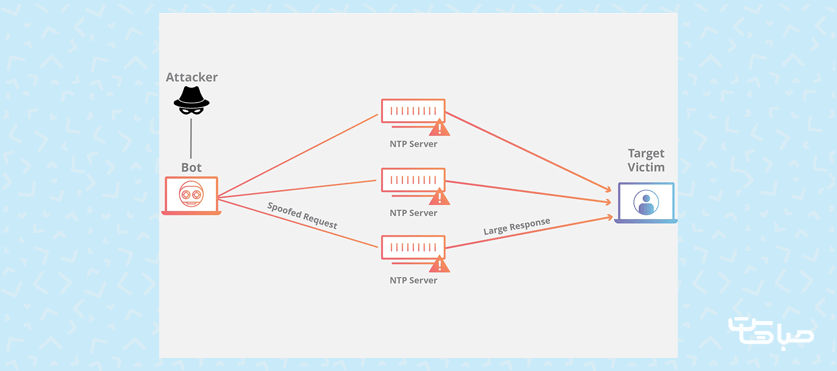

حملات NTP Amplification

حملات NTP Amplification که به حملات تقویت کننده نیز معروف می باشند، یکی از حملات مخرب و خطرناک است. در این روش، هکر با استفاده از

ارسال بسته های UDP به سمت قربانی پاسخ های عظیمی تا 556 برابر بسته های ارسالی ایجاد می کند، در این روش نرخ پاسخ می تواند

بین 1:20 تا 1:200 و حتی بیشتر باشد، بنابراین حملات NTP DDoS با حجم و پهنای باند بسیار بالایی سرور مورد

هدف را به طور کامل از کار می اندازد.

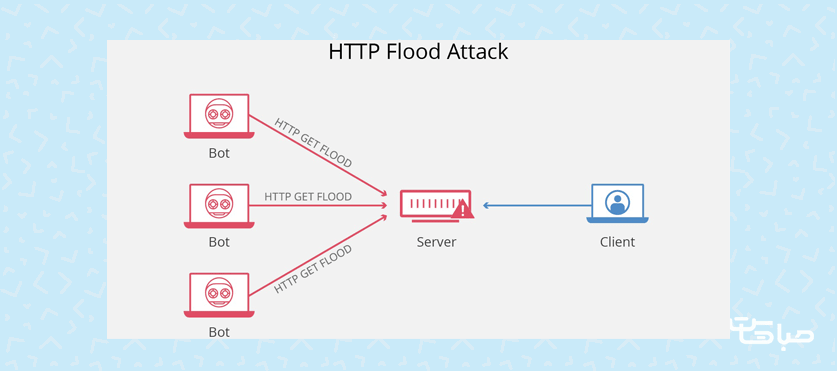

حملات HTTP Flood

یکی دیگر از حملات مخرب دی داس، حملات HTTP Flood می باشد، که در این روش به پهنای باند بسیار بالایی نیاز نمی باشد.هکر ها با هدف قرار دادن

یک برنامه یا وب سرور، میزان زیادی درخواست از نوع HTTP GET یا POST به سمت هدف ارسال می کنند.

این حملات در سطح لایه کاربردی انجام می شوند و اجرای آن برای نفوذگر بسیار ساده است.

ظاهر این روش به نحوی می باشد، که از تکنیک هایی مثل ارسال پکت های جعلی استفاده نمی کند، اما

هدف درگیر کردن حداکثر منابع سرور و در نهایت از کار انداختن آن می باشد.

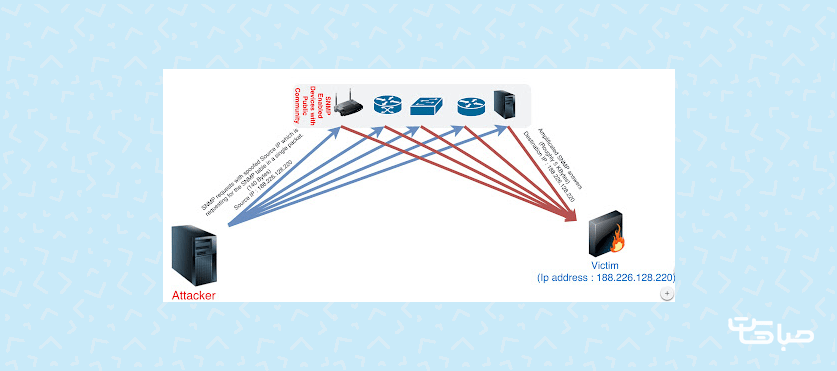

حملات SNMP Reflection

حملات SNMP از نوع تقویت شده است و می تواند بسیار خطرناک باشد. در این روش هکر از پورت SNMP باز بر روی سرور ها استفاده می کند

به این صورت که از تعدادی سرور به منظور اجرای این حملات استفاده می شود.

روش انجام این حمله به این صورت است که، درخواست هایی به سرور های دارای پورت باز ارسال می شود، IP منبع در این درخواست ها، IP سرور

مورد هدف به منظور حمله قرار می گیرد. بنابراین سرور های دریافت کننده درخواست، شروع به پاسخ دهی به IP هدف می کنند، در نتیجه

ترافیک عظیمی بسته به سرور های حمله کننده بر روی پورت های غیر قابل بستن در سرور هدف ارسال می شود.

این حملات می توانند ظرف چند ثانیه یک شبکه را مختل کرده و سرور های قدرتمند را نیز از پای در بیاورند.

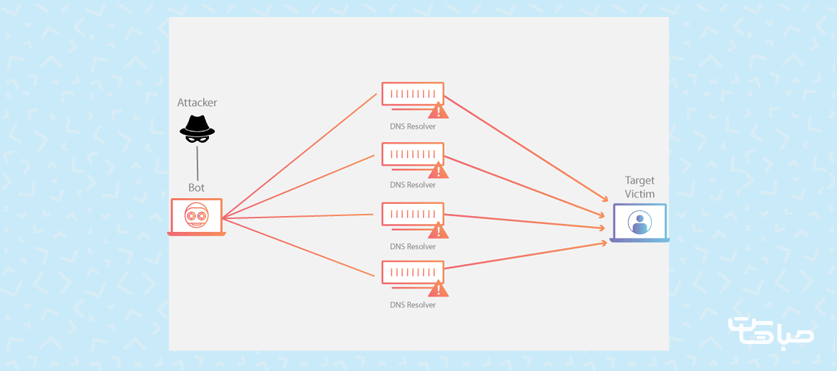

حملات DNS Amplification

بر خلاف حملات DNS Flood در DNS Amplification درخواست های جعلی با IP سرور مورد هدف به DNS Resolver های

معتبری مثل IP گوگل 8.8.8.8 ارسال می شود، در نتیجه پاسخ دهی به IP هدف که مورد حمله قرار دارد می تواند با ظرفیتی تقویت شده رخ دهد.

در این گونه حملات، که از نوع تقویت شده است و حجم بالایی پاسخ به سمت سرور هدف بر می گردد، با اتمام پهنای باند و منابع سرور

موجب اختلال و از کار افتادن آن می شود.

حملات Zero-day DDoS attacks

Zero-day به هر نوع حمله ای گفته می شود، که هنوز برای آن پچی منتشر نشده است. این اصطلاح در بین اعضای جامعه هکرها مشهور است

و هکر ها را به کشف آسیب پذیری سیستم ها در شبکه تشویق می کند، در واقع می توان گفت، فعالیت محبوب هکرها، کشف نقاط ضعف سرورها

به خصوص در سازمان ها و شرکت های بزرگ است، تا ثابت کنند هنوز راه های نفوذ زیادی وجود دارد، همچنین

در مقاله " نحوه جلوگیری از حملات DDOS" می توانید راه کار های ارائه شده، برای جلوگیری از

بروز حملات خطرناک و جبران ناپذیر DDoS را به طور کامل و جامع مطالعه کنید.

جمع بندی

در این مقاله یاد گرفتیم، حملات DDoS نوعی از حملات DoS با قدرت و گستردگی بیشتری هستند، که در روش های بسیار گوناگونی قابل انجام می باشند.

هکر ها بسته به شرایط سرور قربانی خود، امکانات و ابزار هایی که در اختیار دارند و نقاط ضعف کشف کرده برای نفوذ، اقدام به اجرای حملات دی داس با

روش های مختلفی می کنند، در این مقاله آموزشی، رایج ترین روش هایی که برای حملات DDoS انجام شده است، به همراه توضیحاتی در خصوص

نحوه انجام حملات برای شما همراهان عزیز، ارائه گردید.

به یاد داشته باشید، بروز حمله هایی که توانایی مقابله با آن نباشد، می تواند ساعت ها یا روزها سرورهای شما را از دسترس خارج کرده و علاوه بر آسیبی که به اعتبار برند شما وارد می شود، سئوی سایت های میزبانی شده بر روی این سرور ها نیز به شدت آسیب می بیند. توصیه می کنیم اگر مدیریت سرور یا سرور هایی را بر عهده دارید، حتماً با این روش ها به صورت تخصصی آشنا شوید و راه کار های حفظ امنیت سرور در خصوص پیش گیری از بروز اینگونه حملات را در تنظیمات سرور های خود اعمال نمایید.

امیدواریم این مقاله برایتان مفید واقع شده باشد. اگر سوالی دارید که در این مقاله پاسخش را پیدا نکردید، در قسمت کامنت ها سوال خود را مطرح کنید،

کارشناسان ما در کمتر از چند دقیقه به سوالات پاسخ خواهند داد.

این مقاله را با دوستان خود به اشتراک بگذارید.